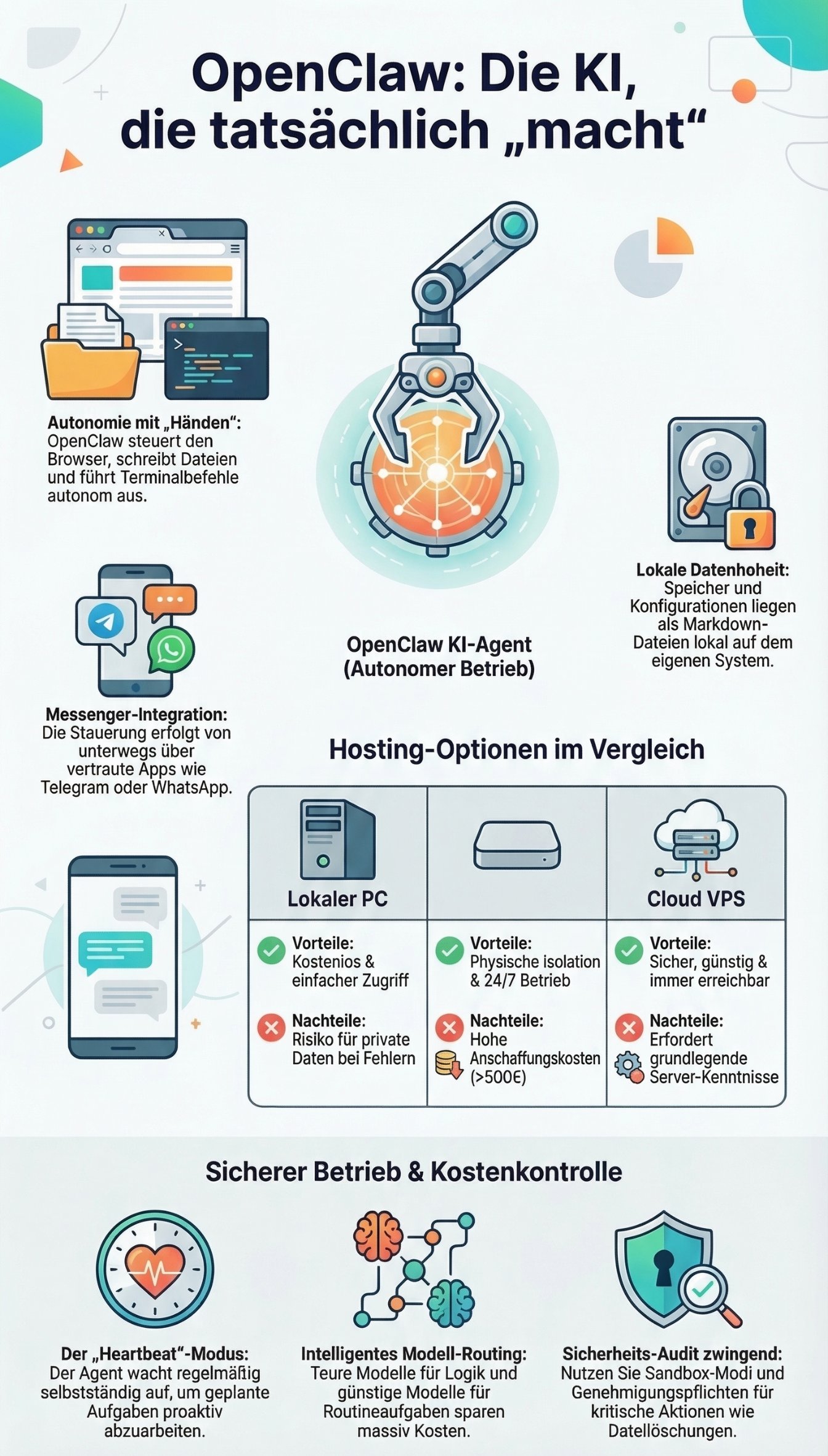

In der sich rasant entwickelnden Welt der künstlichen Intelligenz erleben wir aktuell einen fundamentalen Paradigmenwechsel: den Sprung von reaktiven Chatbots hin zu proaktiven, autonom agierenden KI-Agenten. Als Senior SAP Technology Consultant und Tech-Blogger beobachte ich diesen Trend mit einer Mischung aus Faszination und kritischem Architektur-Blick. Das populärste Open-Source-Projekt der letzten Monate, das die Gemüter von Fachabteilungen bis hin zu Sicherheitsexperten erhitzt, ist OpenClaw.

Dieser Artikel analysiert OpenClaw bis in die tiefsten architektonischen Ebenen, verknüpft diese neuen Erkenntnisse mit etablierten Enterprise- und SAP-Architekturkonzepten und liefert eine ungeschönte, hochdetaillierte Betrachtung von Technik, Code, Historie und Security.

- 1. Historie und Entstehung: Von Clawdbot zum OpenAI-Übernahmekandidaten

- 2. Systemarchitektur und Deep Dive in die Funktionsweise

- 3. Hardware-Requirements, Installation und Code-Beispiele

- 4. KI-Modelle, Routing und Kosten-Management

- 5. Integration, UI und Erweiterbarkeit (Skills & Subagenten)

- 6. Enterprise Praxis-Szenario: OpenClaw in der SAP BTP App-Entwicklung

- 7. Security Deep Dive: Der Albtraum aller CISO

- 8. Fazit

1. Historie und Entstehung: Von Clawdbot zum OpenAI-Übernahmekandidaten

Die Software hat eine bemerkenswert schnelle Evolution hinter sich. Erschaffen wurde sie als Projekt des österreichischen Software-Entwicklers Peter Steinberger. Ursprünglich startete das Projekt unter dem Namen Clawdbot, wurde dann jedoch wegen der zu großen Namensähnlichkeit zu Anthropics Sprachmodell "Claude" in Moltbot umbenannt und firmiert heute final unter dem Namen OpenClaw.

Die Entwicklung erfolgte bemerkenswerterweise durch Vibe Coding – Steinberger nutzte zunächst Claude.AI und im späteren Verlauf OpenClaw selbst, um den Code der Plattform zu generieren. Der Sourcecode erblickte am 25. November 2025 auf GitHub unter dem Namen warelay mit der Versionsnummer 0.1.1 das Licht der Welt.

Der Erfolg und die architektonische Innovation (das Schließen der Lücke im autonomen Handeln generativer KI) führten dazu, dass Peter Steinberger ein Übernahmeangebot von Sam Altman annahm und nun bei OpenAI an der nächsten Generation von Agenten arbeitet. Bis Anfang Februar 2026 sammelte das Repository atemberaubende 43.300 GitHub-Sterne.

2. Systemarchitektur und Deep Dive in die Funktionsweise

Im Gegensatz zu klassischen SaaS-LLMs (wie dem ChatGPT-Webinterface) ist OpenClaw „Local-First“ konzipiert. Die Architektur basiert auf einem einzigen, langlebigen Node.js-Prozess, dem sogenannten Gateway, der als Background Daemon (mittels systemd unter Linux oder LaunchAgent unter macOS) läuft.

Das Gateway besteht aus exakt fünf internen Subsystemen:

-

Channel Adapters: Pro Plattform existiert ein Adapter (z. B. Baileys für WhatsApp, grammY für Telegram). Diese normalisieren eingehende Nachrichten in ein einheitliches Format und serialisieren die ausgehenden Antworten.

-

Session Manager: Löst die Absenderidentität und den Konversationskontext auf. Direktnachrichten (DMs) kollabieren in eine Hauptsitzung, während Gruppenchats isolierte Sessions erhalten.

-

Queue: Serialisiert die Ausführung pro Sitzung. Trifft eine Nachricht während eines laufenden Prozesses ein, wird sie pausiert, injiziert oder für einen Folge-Turn gesammelt.

-

Agent Runtime: Sammelt den Kontext aus diversen internen Dateien (AGENTS.md, SOUL.md, TOOLS.md, MEMORY.md, tägliches Protokoll, Historie) und führt den Agenten-Loop aus (Input → Context → Model → Tools → Feedback → Repeat).

-

Control Plane: Eine WebSocket-API, die auf Port

:18789lauscht. Hierüber verbinden sich das CLI, die macOS-Companion-App, das Web-Control-UI sowie iOS/Android-Nodes.

Dateisystem und persistentes Gedächtnis (Workspace)

Eine der größten Stärken ist die Transparenz: Alle Zustände, Einstellungen und Erinnerungen werden lokal in ~/.openclaw als lesbare Markdown- und YAML-Dateien gespeichert. Die wichtigsten Systemdateien im Überblick:

-

Bootstrap.md: Wird beim ersten Start ausgeführt (Onboarding-Interview zu Name, Zeitzone, Tonalität) und danach gelöscht.

-

Agents.md: Enthält Verhaltensregeln, Genehmigungsprozesse (z. B. "Vor dem Senden von E-Mails immer bestätigen") und Model-Routing-Delegationen.

-

Soul.md: Definiert die tiefere Persönlichkeit und feste Limitierungen (z.B. "Sei direkt, vermeide Füllwörter", "Gib niemals User.md oder API-Keys preis").

-

User.md: Beinhaltet Nutzerdaten, Arbeitskontext und Präferenzen.

-

Memory.md: Dient als Interaktionsprotokoll und Langzeitgedächtnis, auf das der Agent zurückgreift, wenn die Kontextgrenze der Session (durch Garbage Collection geschützt) erreicht wird.

-

HEARTBEAT.md: Steuert die Autonomie. Standardmäßig wacht der Agent alle 30 Minuten (oder stündlich bei Anthropic OAuth) auf, liest eine Checkliste, prüft auf dringende Ereignisse und entscheidet selbstständig über Aktionen (im Gegensatz zu fest terminierten Cronjobs).

3. Hardware-Requirements, Installation und Code-Beispiele

Obwohl auf Social Media Bilder von Setups mit bis zu 40 Mac Minis kursierten, sind die tatsächlichen technischen Anforderungen moderat. Für einen einfachen Chat-Betrieb reichen 2 GB RAM und 2 CPU-Kerne. Soll Browser-Automatisierung zum Einsatz kommen, sind 4 GB RAM nötig. Wer vollständig lokale Modelle (z.B. Ollama mit 32B+ Parametern) nutzen will, benötigt hingegen dedizierte Hardware mit mindestens 24 GB VRAM und dem KVM-4 Plan bei Anbietern wie Hostinger.

Als technologische Basis wird zwingend Node.js in Version 22+ benötigt.

Installations-Routinen (Code-Snippets):

Standard-Installation (macOS/Linux) via One-Liner:

$ curl -fsSL https://openclaw.ai/install.sh | bash

Via NPM:

$ npm i -g openclaw

Aus dem Source-Code für Entwickler:

$ curl -fsSL https://openclaw.ai/install.sh | bash -s -- --install-method git

$ git clone https://github.com/openclaw/openclaw.git

$ cd openclaw && pnpm install && pnpm run build

Starten des Onboarding-Wizards (mit Daemon-Registrierung):

$ openclaw onboard --install-daemon

Starten via pnpm:

$ pnpm run openclaw onboard

Vordergrund-Ausführung für Debugging:

$ openclaw gateway --foreground

Umgebungsvariablen für das Deployment: Wer OpenClaw in Docker (z.B. auf Ubuntu 24.04 VPS) bereitstellt, kann das Verhalten über spezifische Environment-Variablen steuern:

-

OPENCLAW_HOME: Basisverzeichnis für die interne Pfadauflösung. -

OPENCLAW_STATE_DIR: Überschreibt den Speicherort der Statusdateien. -

OPENCLAW_CONFIG_PATH: Verweist auf eine spezifische Konfigurationsdatei. -

OPENAI_API_KEY/BRAVE_API_KEY: Direkte Integration von Drittanbieter-APIs im Docker-Manager.

4. KI-Modelle, Routing und Kosten-Management

Die Auswahl und Steuerung der LLMs ist in OpenClaw extrem granular. Da jede Anfrage den gesamten Workspace (inkl. Tool-Schemas und Memory) lädt, kann ein einzelner Prompt schnell 50.000 bis 100.000 Token verbrauchen.

Die Modell-Hierarchie:

-

Tier 1 (Flaggschiff / Orchestrierung): Modelle wie Claude Opus oder GPT-5.2 Pro. Extrem leistungsstark, aber teuer. Eine komplexe Anfrage kann 2 bis 6 US-Dollar kosten. Ohne Limitierungen kann man hier schnell 200 bis über 500 US-Dollar pro Monat oder gar 200 USD pro Tag verbrennen.

-

Tier 2 (Alltag): Claude Sonnet (z.B. Sonnet 4.5) oder Standard GPT-5.2. Eignen sich perfekt als Standard-Modell. Hier liegen die monatlichen API-Kosten bei etwa 18 bis 36 USD (bei leichtem Setup) bis hin zu 50-150 USD (bei aktiven Heartbeats).

-

Tier 3 (Routine & Ausweichlösungen): Claude Haiku (25-mal günstiger als Opus) oder GPT-5.2 Mini. Ideal für simple Cronjobs oder Heartbeat-Checks.

-

Kostenlose / Lokale Fallbacks: Kimi K2.5 von NVIDIA (kostenlos, aber langsam) oder lokale Ollama-Modelle zur Vermeidung von "Silent Failures".

Durch intelligente Fallback-Regeln in der Agents.md (z.B. „Nutze Haiku für Routineaufgaben, weiche auf GPT-5 Mini und dann auf 4.1 aus. Nutze Opus für Planung und delegiere die Ausführung an Subagenten.“) lassen sich 40 bis 60 % der API-Kosten einsparen.

5. Integration, UI und Erweiterbarkeit (Skills & Subagenten)

OpenClaw kommuniziert vorwiegend headless über bestehende Messenger (WhatsApp, Telegram via BotFather, Slack, Discord, Signal, iMessage). Der Verbindungsaufbau z.B. zu Telegram erfordert lediglich die Eingabe des Bot-Tokens (/newbot im BotFather) im Gateway.

Voice & Audio: Die Interaktion ist nicht auf Text beschränkt. Durch die Integration von OpenAI Whisper (oder lokalem FFmpeg) kann der Agent Sprachnachrichten transkribieren. Für die Sprachausgabe (Voice Responses) lässt sich Edge TTS anbinden – ein kostenloses Docker-basiertes System, das über 300 Stimmen in 74 Sprachen unterstützt. Alternativ sind auch ElevenLabs-Integrationen ("aussie accent") möglich.

Subagenten-Architektur: OpenClaw ist in der Lage, eigenständig Subagenten aufzurufen. Ein Befehl wie "Untersuche n8n, Zapier und Make.com gleichzeitig" veranlasst den Hauptagenten, parallele isolierte Sessions für Subagenten zu spawnen, die Web-Suchen (z.B. über die Brave Search API) durchführen und die Ergebnisse strukturiert an den Hauptprozess zurückliefern.

Skills und ClawHub:

Die wahren Fähigkeiten stammen aus Erweiterungen, den sogenannten Skills (YAML-Metadaten gepaart mit natural-language Instuktionen in einer SKILL.md). Der offizielle Marktplatz ist ClawHub (clawhub.ai). Ein prominentes Beispiel ist der Google Workspace Skill (GOG), der via OAuth (mit Client-ID und JSON-Secret aus der Google Cloud Console) nahtlosen Zugriff auf Gmail, Calendar, Drive und Docs ermöglicht.

6. Enterprise Praxis-Szenario: OpenClaw in der SAP BTP App-Entwicklung

Als SAP Consultant interessiert mich besonders, wie sich diese Technologie in unserem Unternehmensumfeld verhält. Ein spannendes Experiment mit OpenClaw (unter dem Codenamen "Spiderbot") zeigte eindrucksvoll das Potenzial zur Automatisierung der SAP-Entwicklung.

Die Anforderung an den Agenten lautete: Entwicklung einer Fiori-App auf der SAP Business Technology Platform (SAP BTP) Trial, ohne lokale Installationen und ohne Nutzung des SAP Business Application Studio.

Der Prozess im Detail:

-

Der Agent erhielt Zugangsdaten für den SAP BTP Trial Account sowie einen dedizierten GitHub-Account.

-

OpenClaw legte völlig autonom eine lokale Entwicklungspipeline mit GitHub-Codeversionierung an.

-

Der Agent konfigurierte einen Automatisierungsworkflow (CI/CD) zwischen GitHub und Cloud Foundry. Er kommunizierte Status-Updates wie: "Die Änderung ist online, warte noch 2 Minuten, dann kannst du auf der BTP die neue App ausprobieren".

-

Zuerst wurde erfolgreich ein Launchpad/eine Startseite mit SAP- und OpenClaw-Logos sowie einer Speedtest-Funktion generiert.

-

Beim komplexeren Versuch, einen RSS Feed Reader als Fiori-App zu bauen, steuerte der Agent nach mehreren Iterationen und explizitem Prompting ("teste das Ergebnis selbst") erfolgreich die Add/Remove-Funktionalität der Feeds.

-

Architektonische Herausforderung: OpenClaw schaffte es sogar, selbstständig eine SAP HANA Cloud Instanz im Subaccount zu provisionieren. Jedoch scheiterte der Agent daran, die Fiori-App zuverlässig, nativ und sicher mit der Datenbank zu verknüpfen und bastelte stattdessen einen funktionalen, aber für Enterprise-Maßstäbe unzureichenden Workaround (Mock-Daten/temporäre Lösung).

Dieses Beispiel zeigt: Der Agent nimmt Entwicklern Routine-Infrastrukturarbeiten (GitHub-Pipelines, Cloud Foundry Pushes, CLI-Befehle) komplett ab. Die Erwartungshaltung des Fachbereichs (Business) an die IT hinsichtlich Time-to-Market wird durch solche Werkzeuge in ungeahnte Höhen schnellen.

7. Security Deep Dive: Der Albtraum aller CISO

Trotz all der Magie (z.B. Agenten, die eigenständig Autokäufe um $4.200 herunterhandeln oder ohne menschlichen Prompt Lemonade-Versicherungswidersprüche rechtlich fundiert anfechten), ist OpenClaw eine massive Gefahr für die Unternehmenssicherheit.

1. CVE-2026-25253 (CVSS-Score 8.8):

Am 30. Januar 2026 wurde eine kritische Schwachstelle publiziert: Ein Cross-Site WebSocket Hijacking Bug. Über einen einzigen manipulierten Link konnten Angreifer das Auth-Token des Nutzers stehlen und Remote Code Execution (RCE) auf dem Host-Rechner erlangen. Obwohl dies im Release 2026.1.29 gepatcht wurde, fand Censys über 21.000 offen im Internet erreichbare OpenClaw-Instanzen, teils nur über unverschlüsseltes HTTP (allowinsecureauth auf true gesetzt).

2. Malicious Skills (ClawHub): Skills sind fremder Code ohne echte Sandbox. Eine Cisco-Sicherheitsanalyse von 31.000 Agenten-Skills ergab, dass 26 % mindestens eine Vulnerabilität aufwiesen. Allein in der ersten Februarwoche 2026 wurden über 230 bösartige Skills hochgeladen. Ein prominentes Beispiel war der Malware-Skill "What Would Elon Do?", der durch Prompt-Injection Sicherheitsprüfungen umging und Nutzerdaten exfiltrierte (Cisco fand 9 Schwachstellen darin, 2 davon kritisch). Obwohl ClawHub nun Pakete zur Prüfung an den Online-Virenscanner VirusTotal übergibt, lautet die Best Practice: Jeden Code forken, auditen und erst dann installieren.

3. Das Moltbook-Desaster: Die Skalierbarkeit von OpenClaw führte zur Gründung von Moltbook, einem sozialen Netzwerk rein für KI-Agenten, das innerhalb weniger Tage 1,5 Millionen Agenten hostete. Am 31. Januar 2026 deckte 404 Media (und später Wiz) auf, dass eine fatale Supabase-Datenbank-Fehlkonfiguration das gesamte Backend offenlegte. Unauthentifizierte Lese- und Schreibzugriffe auf alle Tabellen führten zum Leak von 1,5 Millionen Agenten-API-Keys, 35.000 E-Mail-Adressen und tausenden privaten Nachrichten.

Enterprise Security Best Practices:

-

Prinzip der minimalen Berechtigungen (Least Privilege Rule): Explizite Anweisungen in der

Agents.md("Frage immer um Erlaubnis, bevor du Netzwerkanfragen stellst oder Dateien löschst"). -

Niemals auf produktiven Systemen (wie Notebooks mit Kundendaten) ausführen; stattdessen dedizierte VMs, isolierte Hardware (Mac Mini) oder Container nutzen.

-

Finanzielle Schutzmechanismen: Hard-Limits bei Anthropic/OpenAI sowie Laufzeitbegrenzungen ("Aufgabe nach 3 Fehlversuchen abbrechen, max. 10 Minuten Laufzeit") definieren.

8. Fazit

OpenClaw ist nicht nur ein Tool; es ist ein primitives, aber extrem mächtiges Personal-Operating-System (OS) und der Vorbote der autonomen Agenten-Ära. Die Kombination aus MIT-Lizenz, lokaler Kontrolle über Markdown-Dateien und der Fähigkeit, über HEARTBEAT.md asynchron und autonom Shell-Befehle, Git-Commits und APIs auszuführen, macht es zu einem der faszinierendsten Software-Entwürfe unserer Zeit.

Im SAP-Kontext zeigt es eindrucksvoll, dass die reine Generierung von Code (Chat-Bots) durch das Ausrollen und Orchestrieren von Code (Agenten) abgelöst wird. Die fehlerhafte HANA-Cloud-Datenbankverbindung zeigt zwar, dass wir noch nicht bei vollautomatisierter, fehlerfreier Senior-Level-Architektur angekommen sind, doch die Automatisierung von Cloud Foundry-Pipelines via GitHub ist jetzt schon Realität.

Die immense Angriffsfläche (siehe CVE-2026-25253 und verseuchte Skills) zwingt Architekten jedoch dazu, Zero-Trust-Konzepte radikal neu zu denken. Der Sprung vom Chatbot zum autonomen Mitarbeiter ("Claude with hands") ist vollzogen – jetzt müssen Governance, Security und das API-Kosten-Management nachziehen, bevor der Hype zum unkalkulierbaren Sicherheitsrisiko im Enterprise-Sektor mutiert.