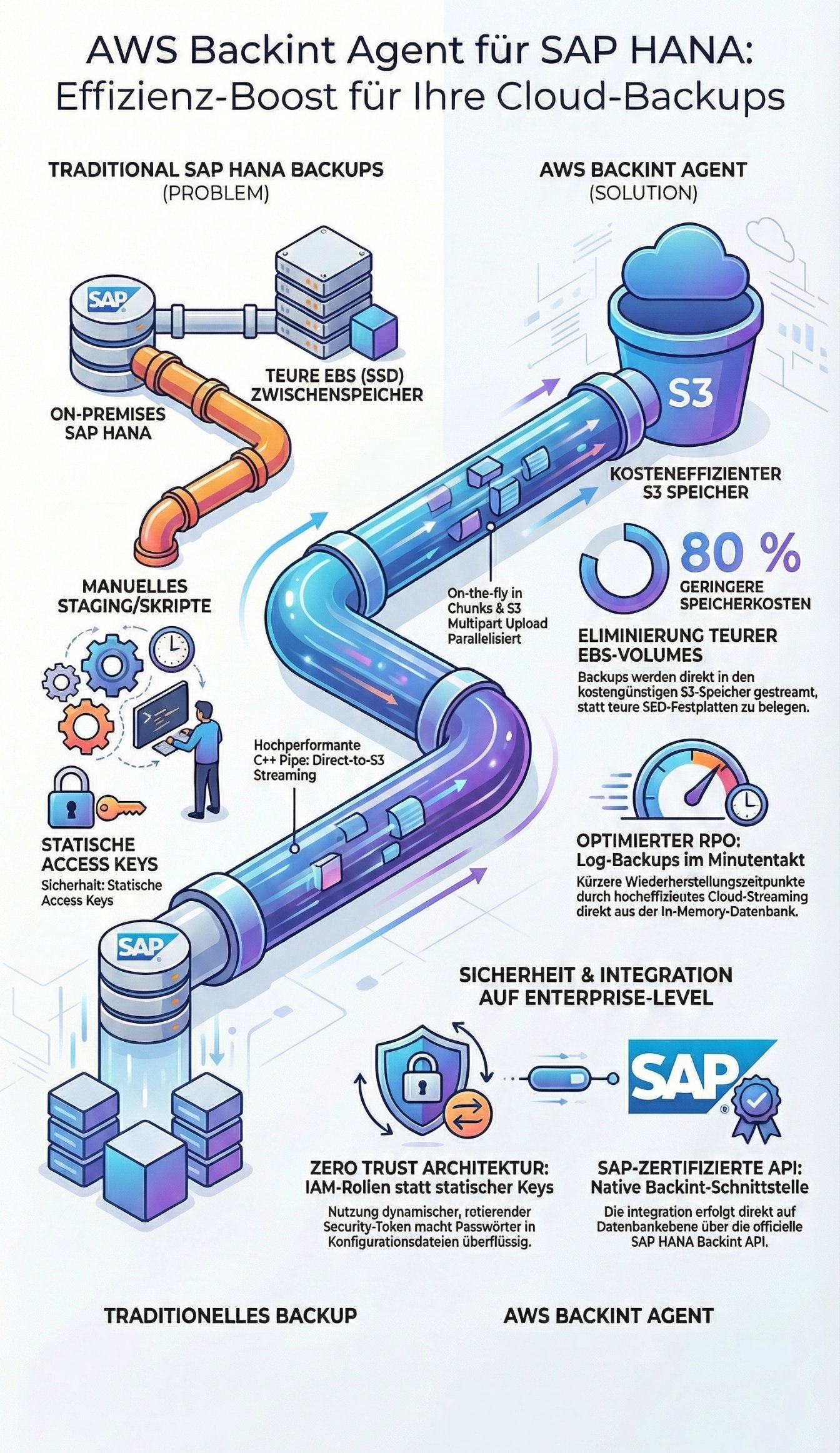

Willkommen zurück im Architektur-Blog! Wer im Jahr 2020 SAP HANA-Datenbanken auf AWS betreibt, steht oft vor einem massiven Kosten- und Architekturproblem: Dem Backup-Design. Historisch gesehen wurden HANA-Backups lokal in das File-System geschrieben. In der AWS-Welt bedeutet das: Man allokiert teure EBS-Volumes (Elastic Block Store, oft io1 oder gp2), nur um dort statische Backup-Dateien abzulegen, die danach mühsam via Skript auf billigeren Object-Storage verschoben werden müssen.

Das ist architektonischer Unsinn. Mit der Einführung des AWS Backint Agents für SAP HANA hat Amazon dieses Paradigma endlich durchbrochen. Heute sezieren wir die Architektur dieses Agents, der Backups direkt in den Amazon S3 pumpt – ohne Umwege, ohne Zwischenspeicher und mit maximaler Enterprise-Sicherheit.

Das Architektur-Paradigma: Direct-to-S3 Streaming

Der AWS Backint Agent ist eine SAP-zertifizierte Backup-Lösung (basierend auf der offiziellen SAP HANA Backint API), die direkt auf Betriebssystemebene (SUSE oder RHEL) der EC2-Instanz installiert wird.

Der fundamentale Unterschied zum klassischen File-Backup: Es gibt kein Staging mehr. Wenn die SAP HANA einen Backup-Savepoint triggert, öffnet der Agent eine hochperformante C++ Pipe. Der Datenstrom der In-Memory-Datenbank wird "on the fly" in Chunks zerlegt und via Amazon S3 Multipart Upload parallelisiert direkt in den S3-Bucket gestreamt.

Das Resultat: Der RPO (Recovery Point Objective) sinkt, da Log-Backups im Minutentakt direkt in der Cloud landen, und die Speicherkosten reduzieren sich um bis zu 80 %, da EBS-Volumes für Backups komplett entfallen.

Zero Trust: IAM Instance Profiles statt statischer Keys

Ein weiterer massiver Architektur-Vorteil ist die Sicherheit. Früher mussten Basis-Admins oft statische AWS Access Keys (Access Key ID und Secret Access Key) in Klartext in irgendwelche Konfigurationsdateien auf dem Linux-Host schreiben, um S3-Schreibrechte zu gewähren. Ein absoluter Albtraum für jeden CISO.

Der Backint Agent nutzt AWS IAM Instance Profiles.

Die EC2-Instanz, auf der die HANA läuft, erhält eine dynamische IAM-Rolle. Der Agent holt sich über den lokalen Instance Metadata Service (IMDS) temporäre, rotierende Security-Token. Die Konfiguration in der aws-backint-agent-config.yaml erfordert somit keine Passwörter mehr. Das System ist kryptografisch abgeriegelt.

Konfiguration auf Datenbank-Ebene

Um den Agenten scharf zu schalten, müssen wir in den tiefsten Schichten der HANA operieren. In der global.ini der SYSTEMDB (und der Tenant-DBs) wird das native File-Backup deaktiviert und die Backint-Schnittstelle forciert:

[backup]

log_backup_using_backint = true

catalog_backup_using_backint = true

data_backup_parameter_file = /hana/shared/aws-backint-agent/aws-backint-agent-config.yaml

log_backup_parameter_file = /hana/shared/aws-backint-agent/aws-backint-agent-config.yaml

Sobald diese Parameter aktiv sind, steuert das HANA Studio (oder das Cockpit) den Agenten völlig transparent. Ein DBA muss nicht einmal wissen, dass die Daten physisch auf einem S3-Bucket im Rechenzentrum Frankfurt (eu-central-1) landen.

📢 SAP & AWS ARCHITEKTUR-NEWS-TICKER (Stand: Juni 2020) ━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━ 🔹 Neue Instanzfamilie: AWS kündigt die neuen r5b-Instanzen (Memory Optimized) an. Diese liefern im Vergleich zur regulären R5-Familie die dreifache EBS-Bandbreite (bis zu 7.500 MB/s und 260.000 IOPS). Für mittlere S/4HANA-Workloads ist das ein absoluter Gamechanger bei datenintensiven Batch-Jobs! 🔹 AWS Launch Wizard: Erste Vorabversionen deuten darauf hin, dass AWS die manuelle SAP-Installation bald vollständig automatisieren wird (Infrastructure as Code). Bleibt dran!

Fazit

Der AWS Backint Agent ist keine optionale Spielerei, sondern eine architektonische Pflicht für jede professionelle SAP-Cloud-Landschaft im Jahr 2020. Wer heute noch Terabytes an HANA-Backups auf provisionierte SSD-Festplatten (EBS) schreibt, verbrennt nicht nur das IT-Budget, sondern skaliert auch an den Best-Practices der Public Cloud vorbei. Streamt eure Daten direkt in den S3, verschlüsselt sie via AWS KMS und nutzt IAM-Rollen – das ist Cloud-Architektur auf Senior-Level.